サーバーセキュリティ対策の重要性|想定される脅威・対策・有効なソリューションを紹介!

近年報道されることの多くなったサイバー攻撃から自社システムを守るには、サーバーセキュリティ対策が重要だと聞いた。しかし、どうしたらいいのかわからない。

そんな企業担当者の方に向け、想定されるサイバー攻撃の脅威と具体的なサーバーセキュリティ対策、対策強化に有効なソリューションを紹介していきます。

サーバーセキュリティ対策の重要性

サーバーセキュリティ対策が重要な理由は、ビジネス活動に必要不可欠なサーバーを、安全かつ安定的に稼働させるために欠かせないからです。

順を追って解説していきましょう。サーバーとは、クライアント端末(操作する従業員)からのリクエストに応じて、必要なデータやサービスを提供するコンピューター、またはアプリケーションのこと。つまり、組織活動 / ビジネス活動に必要なデータ / サービス / アプリケーションは「ほぼすべてサーバーに集約」されています。

たとえば、財務・会計・人事・販売・在庫などの基幹システム、Web / ECサイト、それに関連する顧客情報、機密情報などがサーバーによって管理されています。

それでは、サーバーが安全 / 安定稼働できなくなったらどうでしょう?システムの停止は業務停止を意味します。個人 / 機密情報流出は社会的信用の失墜を意味します。このようなトラブルにつながる、サーバーの安全 / 安定稼働を脅かすインシデントが「サイバー攻撃」です。

サイバー攻撃を防ぎ、サーバーを安全 / 安定稼働させるためにも、サーバーセキュリティ対策が重要なのです。

サイバー攻撃とは

サイバー攻撃とは、悪意ある第三者がネットワーク経由でPC / サーバなどを攻撃すること。つまり、ネットワークに接続されるサーバーは、すべてサイバー攻撃の標的となる可能性があります。

また、2020年以降の傾向として、金銭詐取目的のサイバー攻撃が急増していることも見逃せません。暗号化によるシステムロックでサーバーを利用不能にし、身代金を要求するランサムウェア(マルウェアの一種)が急増しています。

要求に応じず、自力でサーバーを復旧する場合もコストは膨大。事実、警視庁の資料によると、ランサムウェア被害を受けたサーバーの半数は、復旧費用に1,000万円以上を投じています。攻撃されると被害が拡大しやすいこともサイバー攻撃の特徴なのです。

参考:警視庁 広報資料

関連記事:サイバー攻撃とは?攻撃者の目的・近年の動向・攻撃の種類・手口・対策を解説!

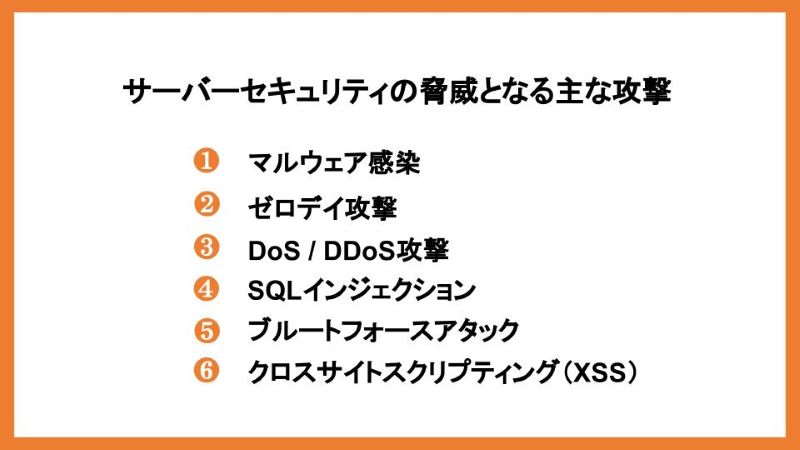

サーバーセキュリティの脅威となる主な攻撃

サイバー攻撃からシステム / データを守るには、サーバーセキュリティの脅威となる攻撃手法を把握し、対策を講じることが重要。以下から、サーバーセキュリティの脅威となる、主なサイバー攻撃を紹介していきます。

マルウェア感染

マルウェアとは、Malicious(悪意のある)とSoftware(ソフトウェア)を組み合わせた造語のこと。コンピューターウイルス / トロイの木馬 / スパイウェア / ワームなど、文字通り攻撃対象のデバイスに不利益をもたらす「悪意あるソフトウェア」の総称です。

膨大な数のマルウェアが存在するため一概にはいえませんが、侵入経路はネットワーク経由、メール添付、システムの脆弱性を突くなどさまざま。情報盗難、データ破壊 / 消去、意図しない外部通信など挙動もさまざまですが、2022年にもっとも猛威を振るったマルウェアは「ランサムウェア」でした。

ランサムウェア

ランサムウェアとは、Ransom(身代金)とSoftware(ソフトウェア)を組み合わせた造語のこと。メール添付やリンク先のサイトからPCに侵入し、暗号化によるファイルロックと同時に、ロック解除するための身代金を要求する無差別攻撃型マルウェアです。

しかし、近年登場した最新のランサムウェアは悪質かつ高度なものへと変化しています。ネットワーク経由で特定のサーバーに侵入し、接続された端末含めて暗号化 / データ破壊する標的型へと変貌。家庭用VPNルーターなどの脆弱性が狙われる場合もあるため、テレワークを導入している企業は要注意です。

ゼロデイ攻撃

サーバーを構成するOSなどのソフトウェアに脆弱性が発見された場合、開発メーカーはそれを修正するセキュリティパッチを公開・配布します。この脆弱性発見からセキュリティパッチ公開までの間を狙い、システムの脆弱性を突くサイバー攻撃が「ゼロデイ攻撃」です。抜本的な対策のできない攻撃のため、防ぐことが難しいという特徴があります。

DoS / DDoS攻撃

DoS(Denial of Service attack)攻撃とは、ツールを利用してサーバーに膨大なアクセスやデータを送りつけるサイバー攻撃のこと。攻撃されたサーバーは、過剰なリクエストに耐えきれずサービスダウンしてしまうため、サービス拒否攻撃とも呼ばれます。

DoSをさらに進化させ、複数の端末を使ってサーバーを攻撃する手法が「DDoS(Distributed DoS)攻撃」です。DDoSの特徴は、攻撃者とは無関係のPCをマルウェアに感染させ、踏み台としてサイバー攻撃に利用すること。

DoSの場合は、攻撃者のIPアドレスを遮断する有効な方法がありますが、DDoSの場合は複数端末から攻撃されるため対策は簡単ではありません。

SQLインジェクション

SQLインジェクションとは、データベース言語である「SQL文」を悪用したサイバー攻撃のこと。具体的には、アプリケーションの脆弱性を突き、不正なSQL文を注入(インジェクション)することで、データベースを不正に操作してしまうというものです。

SQLインジェクションの被害として多いのは、情報漏洩、データ消去 / 改ざん、システム乗っ取り、アカウントの不正利用など。重要情報を管理するデータベースを操作されてしまうため、非常に危険なサイバー攻撃です。

ブルートフォースアタック

ブルートフォースアタックとは、考えられるパスワードの組み合わせをすべて試し、システムログインを図るサイバー攻撃のこと。プログラムで攻撃を自動実行するのが特徴であり、PCが高性能化した現代では、桁数の少ないパスワードを突破する時間が短縮する傾向にあります。

正規のパスワードでログインすることになるため、権限によっては機密情報の漏洩、データ改ざんなどの被害が考えられ、マルウェア感染の危険性もあります。

クロスサイトスクリプティング(XSS)

クロスサイトスクリプティング(XSS)とは、Webアプリの脆弱性を利用し、入力フォーム / サイト内検索 / 掲示板などに悪質なスクリプトを埋め込むサイバー攻撃のこと。

たとえば、入力フォームに仕掛けられたリンク付きのスクリプトをユーザーがクリックすると、悪意ある別のWebサイトに誘導されます。遷移先では個人情報の入力画面が用意され、うかつに入力すると情報摂取されてしまう仕組みです。

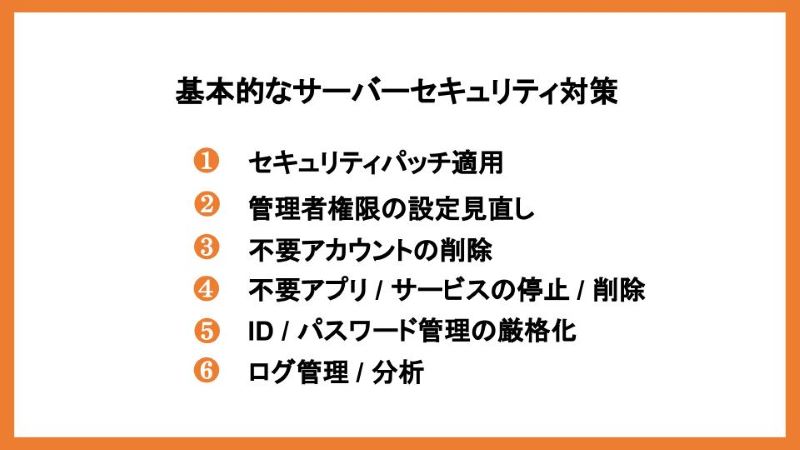

基本的なサーバーセキュリティ対策

主要なものだけでも、サイバー攻撃の手法が多種多様であることがお分かりでしょう。それでは、自社サーバーを取り巻くさまざまな脅威を防ぐには、どのようなセキュリティ対策を講じればいいのか。まずは、やらなければならない基本的なサーバーセキュリティ対策を紹介していきます。

セキュリティパッチ適用

サーバーを構成するOS / ミドルウェア / アプリケーションに関するセキュリティパッチは公開と同時に適用し、常にソフトウェアを最新の状態に保ちましょう。

セキュリティパッチとは、サイバー攻撃の標的となる、ソフトウェアの脆弱性を修正するプログラムのこと。ソフトウェアの脆弱性を修正することにより、SQLインジェクション / XSSなどの攻撃リスクを低減可能。「速やかに」セキュリティパッチを適用することで、隙間を狙ったゼロデイ攻撃のリスクも低減できます。

管理者権限の設定見直し

不正アクセスによるサイバー攻撃を防止するため、管理者権限の設定を見直しておきましょう。具体的には、デフォルトの管理者名(ユーザーID)は絶対に使わない。簡単に推測できるようなパスワードは使わないことです。

たとえば、WordPressのデフォルトユーザーIDは「Admin」であることは有名ですが、このままではブルートフォースアタックに対して非常に危険。なぜなら、ハッカーはユーザーIDを解読する必要はなく、パスワードの解読のみに集中すればいいからです。不正ログインされた場合に備え、管理者権限以外のアクセス制御も細かく設定しておいた方がいいでしょう。

不要アカウントの削除

管理を容易にするためにも、サイバー攻撃のリスクを低減させるためにも、不要なアカウントは削除しておきましょう。具体的には、テスト用アカウント、退職者のアカウントなどが対象です。

サイバー攻撃を仕掛ける攻撃者は、ハッカーばかりだとは限りません。従業員や関係者によるスパイ行為、悪意を持つ退職者による攻撃などは、少ないながらもサイバー攻撃の一部を占めているのです。身近な攻撃者に隙を見せないためにも、不正アクセスの芽は摘んでおきましょう。

不要アプリ / サービスの停止 / 削除

アカウントと同様、サイバー攻撃のリスクを低減させるため、利用していない不要アプリ / サービスは削除する、もしくは停止させておきましょう。

利用していないアプリのメンテナンスは滞りがち。つまり、セキュリティパッチ / アップデートが適用されておらず、ハッカーから脆弱性を狙われる危険が高まります。利用する予定がないのなら、削除しておいた方が安全です。

ID / パスワード管理の厳格化

サーバーを利用するユーザーアカウントのID / パスワード管理を厳格化し、セキュリティを強化しましょう。突破されにくいID / パスワードに変更することで、ブルートフォースアタックのリスクを低減できます。

具体的にはパスワードの桁数を増やす、大文字 / 小文字を区別する、英数字を含めるなどが考えられます。当人しか知らない秘密の質問を用意する二段階認証、パスコードを入力させる二要素認証などを採用するのも効果的です。

ログ管理 / 分析

サーバーのログ管理を実施してアクセス履歴を分析し、サイバー攻撃の兆候となる不正アクセスの痕跡や不審なエラーを発見しましょう。

ログとは、コンピューターの操作・データ送受信などの日時、操作内容、送受信データの内容などの情報を履歴として残したもののこと。ログ管理 / 分析でアクセス情報を追跡しておけば、万一サイバー攻撃された場合でも、被害を最小限に抑えられます。

ネットワーク経由のサーバーセキュリティ対策

|

製品の種類 |

メリット |

|

ファイアウォール |

社内ネットワークの入り口で不審な通信 / 許可されていない通信を遮断できる |

|

IDS / IPS |

DoS攻撃など、ファイアウォールで 防げない不正アクセスを遮断できる |

|

WAF |

SQLインジェクション / XSSなど、 IDS / IPSで防げない不正アクセスを遮断できる |

サイバー攻撃リスク低減に役立つ、サーバーの基本的なセキュリティ対策を紹介してきましたが、ここまでの対策は「サーバーへの直接攻撃を防御」するものです。これではサーバーが安全な状態だとはいえません。

もっと手前、サーバーに届く前に攻撃を食い止められれば効果的なのでは?そこに着目したソリューションがファイアウォール、IDS /IPS、WAFなどのネットワークセキュリティ製品です。これらを活用することで、ネットワーク経由のサーバーセキュリティ対策を実現できます。

ファイアウォール

ファイアウォールとは、社内LANと外部ネットワークの境界に設置され、不審な通信や許可されていない通信を遮断する防火壁(Firewall)のこと。送られてくる通信パケット情報(IPアドレスやポート番号など)を監視し、接続を許可するか遮断するか判断する仕組みです。

ただし、ネットワークの入口で不正アクセスを遮断するためには有効ですが、ファイアウォールは「IPアドレス / ポート番号などのパケットの行き先」しか管理できません。パケットのヘッダ以降(中身)に不審なデータがあっても素通りさせてしまいます。

IDS / IPS

ファイアウォールで遮断できない不正アクセスを食い止めるのに有効なのが「IDS / IPS」です。IDS(Intrusion Detection System)とは、日本語で「不正侵入検知システム」のこと。文字通り、不正アクセスを検知して管理者に通知する機能を持つソリューションです。

一方のIPS(Intrusion Prevention System)とは、日本語で「不正侵入防止システム」のこと。IDSが検知・通知のみなのに対し、文字通り、検知した不正アクセスを遮断できるのがIPSの特徴。ただし、不正アクセスの検知機能はIDS / IPSで変わるところはありません。

ファイアウォールがネットワークレベルでサーバーを防御できるとすれば、IDS / IPSはサーバーのOS / ミドルウェアレベルを防御可能。ファイアウォールでは防げない「DoS攻撃」も、IDS / IPSなら防げます。

WAF(Web Application Firewall)

WAF(Web Application Firewall)とは、文字通り、Webサーバーのアプリケーションレベルを防御する「防火壁」です。Webアプリの脆弱性をついた攻撃を防御することがWAFの役割。通信とWAFが持つ不正アクセスのパターン(シグネチャ)を照合し、通信を許可するか遮断するか判断します。

SQLインジェクション / クロスサイトスクリプティングなどの不正アクセスを遮断するために、WAFは非常に有効。ただし、OS / ミドルウェアを狙ったDoS攻撃などは防げないため、ファイアウォール / IDS / IPS / WAFを適切に組み合わせて利用することがおすすめです。

サーバーセキュリティに有効なソリューション

|

サービスの種類 |

メリット |

|

パブリッククラウド |

インフラ(IaaS)やプラットフォーム(PaaS)の セキュリティ対策をベンダーに一任できる |

|

サーバーセキュリティ サービス |

複数サーバーのセキュリティ対策を集中管理できる |

|

エンドポイント セキュリティ |

ウイルス感染した端末をネットワークから遮断するなど、 ウイルス感染後の被害を最小限に抑えられる |

サーバーセキュリティを強化する対策は理解できた。しかし、もっと効率的にサーバーセキュリティを強化したい、サーバー管理の手間を削減したい、サーバーに接続する端末のセキュリティも強化したい。そんなニーズもあるかもしれません。

そんな方に向け、サーバーセキュリティ強化、管理の効率化に有効なソリューションを、いくつか紹介していきましょう。

パブリッククラウド活用で管理の手間を軽減

オンプレミスで自社サーバーを運用している企業であれば、パブリッククラウドを活用することで管理の手間を省きながらセキュリティを強化できます。パブリッククラウドとは、クラウド事業者が構築したコンピューティング環境を、ほかのユーザーと共有して利用すること。

IaaSなら、ネットワーク / 仮想環境含むハードウェア / インフラ環境を、PaaSなら、OS / ミドルウェア含むプラットフォーム環境を利用してアプリケーション開発可能。さらに、利用する開発環境に関するセキュリティ対策はクラウド事業者の担当となるため、ユーザーは管理の手間を軽減しながらアプリ開発 / 運用に集中できます。

実際、自社オンプレミスサーバーをAWS / GCP / Azureなどのパブリッククラウドへマイグレーション(移行)する流れは加速しています。サーバーの自社管理、セキュリティ対策に限界を感じている担当者であれば、検討の余地があるでしょう。

サーバーセキュリティサービス導入

サーバーセキュリティサービスを導入して集中管理する方法もおすすめ。パブリッククラウド、オンプレミス、ハイブリッドなど、運用形式を問わず、サーバーを運用するすべての企業に有効です。

なぜなら、セキュリティ対策を一部任せられるとはいえ、クラウドには「責任共有」という概念があるからです。責任共有とは、インフラ / プラットフォーム / アプリ / データなど、サーバーを構成する要素に対し、ユーザー / 事業者で責任を分担すること。

つまり、クラウドを利用する場合も、ユーザーはセキュリティ対策 / 責任から逃れられません。さらに、近年採用されることの多くなったクラウド / オンプレミスのハイブリッド環境では、責任範囲の異なる2つ(以上)のサーバーを管理していかなければなりません。

こうしたケースで有効なのが、「Trend Micro Cloud One - Workload Security」に代表されるサーバセキュリティサービスです。

Trend Micro Cloud One - Workload Security

画像出典:トレンドマイクロ

トレンドマイクロCloud Oneは、エージェントソフトをインストールするだけで、あらゆるサーバーに統合的なセキュリティ機能を提供するソリューションです。ファイアウォール / IDS / IPSから、アンチウイルス / 不正アクセス遮断、アプリ監視 / ファイル監視 / ログ監視までを統合。環境の異なる複数サーバーを一元管理できます。

エンドポイントセキュリティ導入(EDR)

PC / スマートフォンなどの端末を踏み台にしたサイバー攻撃を防ぎたい。そんなニーズのある企業なら、エンドポイントセキュリティ(EDR)の導入がおすすめ。EDRとは、すべてのマルウェアを遮断することが不可能なことを前提に、感染後の端末を保護する機能をあわせ持つソリューションです。

たとえば、端末からサーバーへマルウェア感染が拡大しないよう、端末の状態を常時監視し、不審な動きがある端末を直ちにネットワークから遮断します。端末 / サーバーそれぞれをサイバー攻撃の脅威から保護するのに有効です。

サーバーセキュリティ対策を紹介しました

近年報道されることの多くなったサイバー攻撃から自社システムを守るには、サーバーセキュリティ対策が重要だと聞いた。しかし、どうしたらいいのかわからない。そんな企業担当者の方に向け、想定されるサイバー攻撃の脅威と具体的なサーバーセキュリティ対策、対策強化に有効なソリューションを紹介してきました。

業界・業種の違いや、ビジネスモデルに応じてサーバーの運用方法はさまざま。それに応じたサーバーのセキュリティ対策も多種多様です。最適なセキュリティ対策は企業によって異なるため、ときには専門家のアドバイスを仰ぐことも必要です。