DDoS攻撃とは?仕組みや目的、対策方法を解説

「DDoS攻撃からWebサイトを守りたい」とお考えですか?DDoS攻撃は単純がゆえに対策が難しいサイバー攻撃です。本記事では下記のことについて解説します。

- DDoS攻撃の目的や種類

- 被害事例

- DDoS攻撃への対策方法

最後まで読めば、DDoS攻撃への対策方法を判断できるようになります。ぜひご活用ください。

DDoS攻撃とは

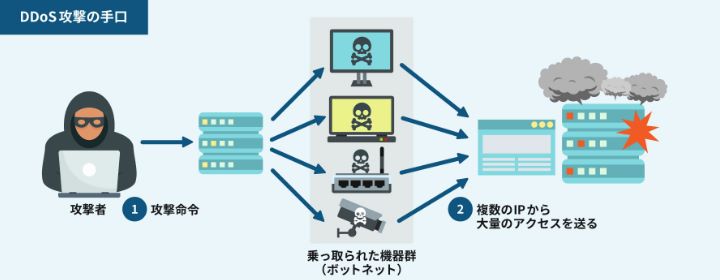

画像引用:攻撃遮断くん

DDoS攻撃(Distributed Denial of Service attack)は、サイトやサービスの停止を目的に、複数の端末からサーバーやネットワークを攻撃するサイバー攻撃。サーバーは、能力以上のアクセスがあると処理しきれずにダウンしてしまいます。

サーバーがダウンすると企業のホームページやサービスが機能不全になり、セキュリティ対策に対する不備が露呈するだけでなく、信用に傷がつくことになるのです。

たとえば、ネット通販サービスに対してDDoS攻撃をすると、ユーザーがアクセスしてもサイトが表示されず利用できません。

するとユーザーは「このサービスは安全じゃないのかな」と考えて利用しなくなる可能性があります。結果的に、企業側は営業機会の損失だけでなく顧客も失うことになります。

DDoS攻撃の仕組み

DDoS攻撃は、複数の端末から標的に大量のリクエストを送って攻撃します。代表的な攻撃は以下のものです。

- サーバーに対して処理能力を上回るリクエストを送る

- 大量のパケットを送ってネットワークをオーバーフロー状態にする

- 脆弱性をついた攻撃でサーバーをダウンさせる

端末をわざわざ購入して準備する、ということはしません。

どうするのかというと、不特定多数の端末にマルウェアを侵入させ、リモートで操るのです。リモートで操られた端末は「ボットゾンビ」と呼ばれ、攻撃者のネットワークに組み込まれてしまいます。攻撃用ボットの一群は「ボットネット」と呼ばれ、攻撃者に操られてDoS攻撃を開始します。

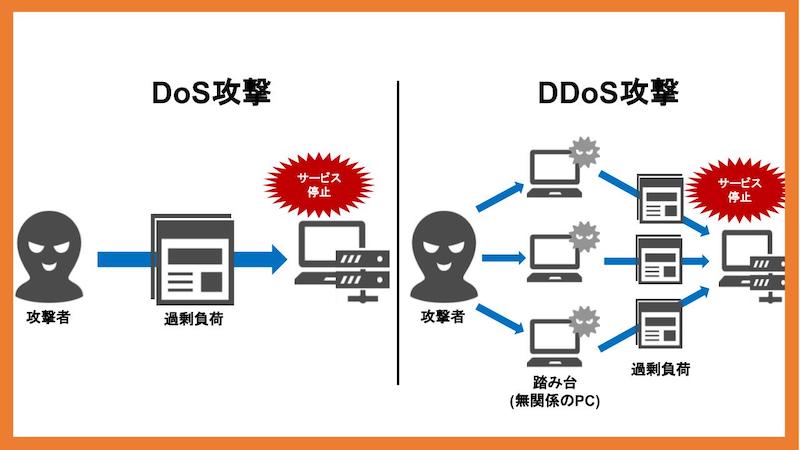

DDoS攻撃とDoS攻撃の違い

DDoS攻撃とDoS攻撃は、攻撃に参加する端末の数が違います。

DoS攻撃は日本語では「サービス妨害攻撃」と呼ばれ、1台の端末からサーバーに対して攻撃が行われます。一方、DDoS攻撃は複数の端末から一斉に攻撃が行われます。

なぜ複数の端末を利用するのでしょうか。1台から攻撃されるよりも、複数から一斉に攻撃するほうがより大きなダメージを与えられるからです。それだけでなく、攻撃端末を複数用意すれば、攻撃者は自分が犯人であると特定されにくくなるという面もあります。

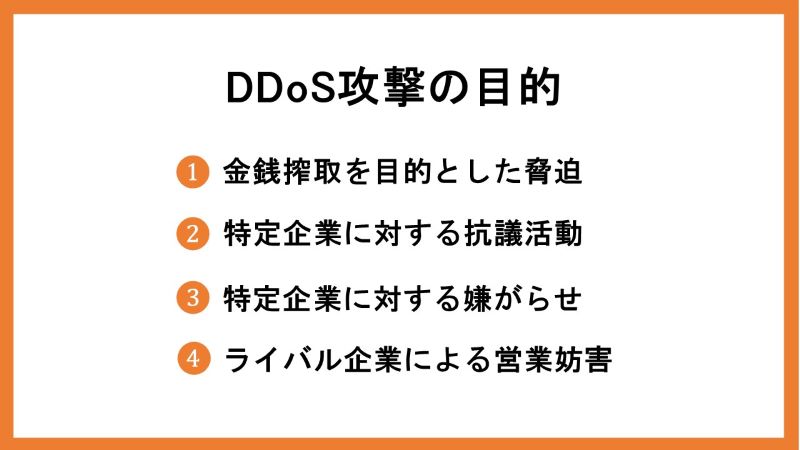

DDoS攻撃の目的

金銭搾取を目的とした脅迫

企業がDDoS攻撃を受けると、サーバーダウンによって営業機会や社会的信用を失います。たとえば、通販サイトやサブスクリプションサービスにとって、サービスの停止は売上の減少に直結するでしょう。

サイバー攻撃にさらされ続けた企業は、どうにかして攻撃をやめてもらえないか考えるようになります。そこで、サイバー犯罪者は「攻撃をやめてほしければ金を払え」と脅迫するのです。

特定企業や国家に対する抗議活動

特定企業の経営方針やサイトコンテンツに対する抗議活動として、DDoS攻撃をしかけることがあります。ほかには国家や政治団体に対する抗議として、政府系のサーバーを攻撃することも。

特定企業に対する嫌がらせ

サイバー犯罪者は、個人的な感情や興味本位で特定企業を攻撃することがあります。インターネット黎明期には、通信やプログラミングの技術を学んだ人が、腕試しのように企業に嫌がらせをすることもありました。いわゆる愉快犯です。

現代でも愉快犯は一定数存在し、自己満足や承認欲求を満たすためにいたずらの延長で企業を攻撃するケースがあります。

ライバル企業による営業妨害

ライバル企業の営業妨害のためにもDDoS攻撃は行われます。DDoS攻撃でサーバーを停止させてしまえば、相手企業のサービスサイトが利用できなくなるためです。

たとえば、ネット通販サイトがダウンしてしまえば、ライバル企業は営業ができなくなります。さらに、機会損失を与えるだけでなく、失望した顧客が自社に流れてくるかもしれません。こうしてライバル企業の信用失墜と同時にシェアを奪う、ということもDDoS攻撃には可能なのです。

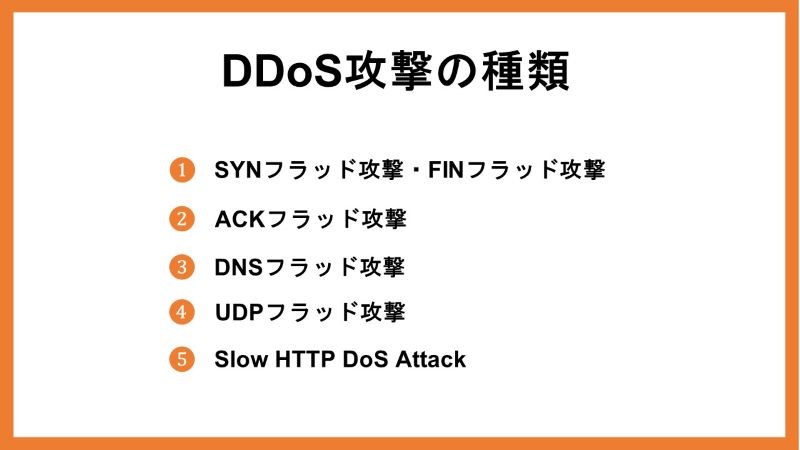

DDoS攻撃の種類

SYNフラッド攻撃・FINフラッド攻撃

コンピューターとサーバーの通信には、様々なルール(プロトコル)があります。「SYNフラッド攻撃」「FINフラッド攻撃」は、ルールを悪用してサーバーに過度な負荷をかける手法です。

SYNフラッド攻撃はSYN(接続要求)を、FINフラッド攻撃はFIN(切断要求)をサーバーに大量に送信。通信の接続と切断処理には多くのリソースを消費するため、サーバーが処理しきれなくなって正常に動作しなくなるのです。

ACKフラッド攻撃

ACKとは、コンピューターとサーバーの通信する際に利用される「応答」を意味するデータ。通常、サーバーは接続確認の取れていないACKが送られてくると、無効なデータとして破棄します。

ACKフラッド攻撃は、大量のACKをサーバーに送り付けてデータ破棄処理を強制する攻撃手法です。大量のデータ破棄処理に追われたサーバーは、正規のユーザーからのリクエストに遅延が発生する、またはまったく応答できなくなります。

DNSフラッド攻撃

世界中で稼働しているWebサイトは「IPアドレス」を持ちます。IPアドレスは住所みたいなもので、IPアドレスがあればユーザーはWebサイトを開けるようになっています。しかし、ユーザーが毎回IPアドレスを入力するのは大変なため、IPアドレスの代わりに名前でアクセスできるようにしたのが「ドメイン」です。

DNSはドメインをIPアドレスに変換するための機能であり、DNSフラッド攻撃はこの返還要求を大量に送り付けることでDNSサーバーを過負荷状態にしてしまいます。DNSサーバーが機能しなければ、ユーザーがサイトを閲覧できなくなるためです。

UDPフラッド攻撃

UDPはデータ通信に利用されるルール(プロトコル)のこと。UDPは、接続処理が簡略化されているためコンピューターとサーバー間で接続合意がなくても一方的にデータ(パケット)を送ることができます。その特性を利用して大量のデータをサーバーに送信するのがUDPフラッド攻撃です。

UDPフラッド攻撃を受けると、サーバーやネットワークがデータ処理に追われ、正規ユーザーがサイトを閲覧しようとしても表示できないなどの不具合が発生します。

Slow HTTP DoS Attack

DDoS攻撃の基本戦略は短時間で大量のデータを送信し、サーバーやネットワークのリソースを圧迫すること。しかし、Slow HTTP DoS Attackは大量データではなく、少量データを使って長時間に渡ってサーバーの負荷を上げる攻撃手法です。

Webサーバーを閲覧すると、コンピューターとサーバーで一連の通信接続を意味する「セッション」と呼ばれる管理データが生成されます。Slow HTTP DoS Attackは長時間に渡ってセッションを大量発生させることで、サーバーのセッションを占拠し、一般ユーザーのアクセスを妨害します。

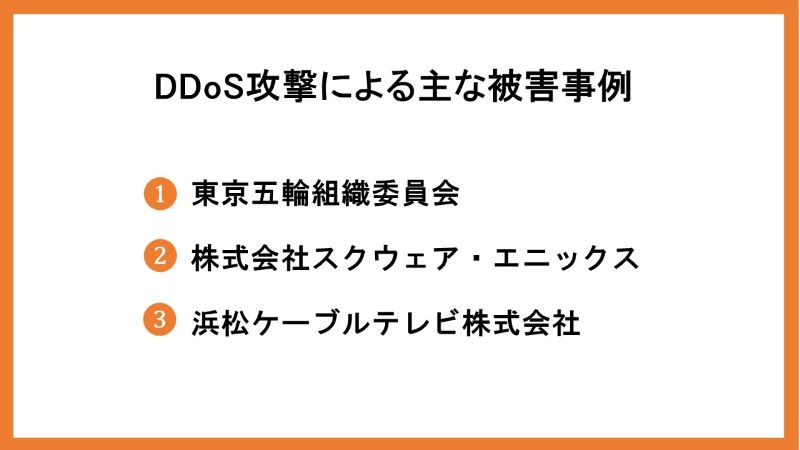

DDoS攻撃による主な被害事例

東京五輪組織委員会

2015年11月に、東京五輪組織委員会のホームページがDDoS攻撃を受けました。結果、同委員会のホームページは12時間も閲覧不能な状態になったとのことです。

参照:総務省

株式会社スクウェア・エニックス

株式会社スクウェア・エニックスは、日本・北米・欧州すべてのデータセンターに対してDDoS攻撃を断続的に受けていました。

同社ではFinal Fantasyシリーズをはじめ、多くのオンラインゲームタイトルを運営しており、DDoS攻撃によってサービス提供に支障が出てしまいました。

随時対応はしているものの、一部のゲームでは数百人から数千人のゲーム接続が切れてしまうなどの影響が出たとのことです。

浜松ケーブルテレビ株式会社

浜松ケーブルテレビでは、2022年11月に不正アクセスが発生し、個人情報が22,671件流出した可能性があると発表。また「XorDDoS」と呼ばれるマルウェアが、不特定のサイトにDDoS攻撃を行っていたことが外部機関へ依頼した調査で判明しています。

原因はモデム制御サーバーの更改作業をした際に、新サーバーのセキュリティに不備があったためとのこと。攻撃が判明してからすぐにネットワークから切り離して旧サーバーへの切り戻しを実施することで事態を収拾させました。

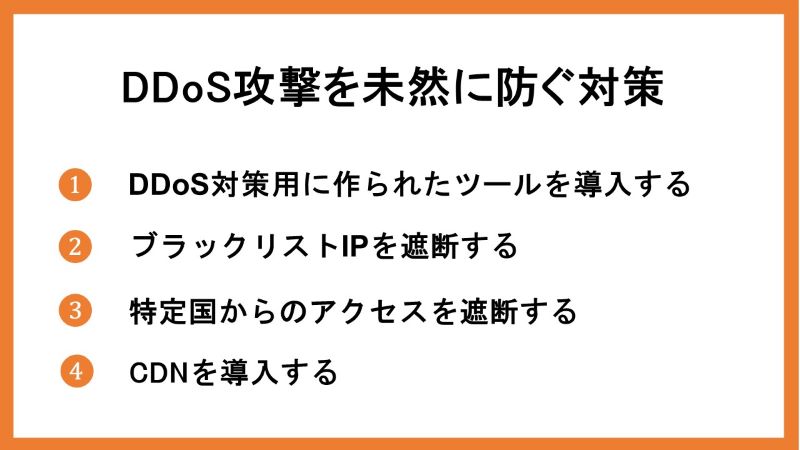

DDoS攻撃を未然に防ぐ対策

DDoS対策用に作られたツールを導入するDDoS対策用ツールには以下があります。ツールを導入すれば、効率的にDDoS攻撃に対応できるのでおすすめです。

|

解決できる課題 |

費用 |

|

|

WAF |

Webアプリケーションの脆弱性 |

3万~100万円 |

|

UTM |

総合的なセキュリティの脆弱性 |

10万~1億円 |

|

DDoS防御専用 アプライアンス |

DDoS攻撃からの脆弱性 |

10万~50万円 |

|

IDS/IPS |

ネットワークの脆弱性 |

600~38万円 |

- WAF(Web Application Firewall)Webアプリケーションの保護に特化したファイアウォール。近年ではクラウド版が出てきており低価格に導入可能です。

- UTM(Unified Threat Management)ファイアウォール、アンチスパム、アンチウイルス、Web(URL)フィルタリングなど、セキュリティ機能の統合管理システム。DoS攻撃を検知すると過剰な通信を排除する機能も搭載しています。

- DDoS防御専用アプライアンスDDoS攻撃に特化したハードウェアとソフトウェア一体型(アプライアンス型)の装置。専用機器として導入・運用するため非常に高い効果を発揮します。

- IDS/IPS(Intrusion Detection System / Intrusion Prevention System)ネットワークへの攻撃検知システム。ネットワーク攻撃を検知すると管理者へアラートが通知されます。

ブラックリストIPを遮断する

ブラックリストとは、過去に利用されたボットのIPアドレスが登録されたもの。サイバー犯罪者がボットネットを都度構築するのは稀で、使いまわされることが多いため、ブラックリストIPからの通信を遮断しておくのは有効な防衛手段といえます。

一般に、ブラックリストは大手のセキュリティソフト会社や有志サイトなどから提供されています。一部サイトを紹介します。

特定国からのアクセスを遮断する

多くのサイバー犯罪者が活動している国から大量の攻撃を受けているケースには、国のIPアドレスを遮断するという方法もあります。実は、IPアドレスはどこの国の情報も持っているため、国単位でアクセス制御も可能なのです。国を特定するにはアクセスログをチェックして、IPアドレスから国を検索するサービスを利用する方法があります。

ただし、正規のサービスの利用者がブロックした国に滞在している場合はアクセスできなくなってしまうため注意が必要です。

CDNを導入する

CDN(Contents Delivery Network)は、ユーザーとサーバーの中間に位置するキャッシュネットワークのこと。通常はユーザーの端末とサーバーが通信する際には、すべてのデータを両者でやり取りします。しかし、この方法は大量のユーザーからのアクセスがある場合にサーバーの負荷が高く、安定した通信が困難です。

CDNを利用すると、サイトの情報を一時的にため込み(キャッシュ)、サーバーの代わりに配信してくれます。そのため、DDoS攻撃を受けたとしてもあっという間にサーバーがダウンするという事態を避けられる可能性が高まるのです。

DDoSを受けた場合の対処方法

管理者や緊急対応機関に連絡

DDoS攻撃を受けた場合は、自社のネットワーク管理者や緊急対応機関に連絡をします。代表的な緊急対応機関の窓口は以下です。

セキュリティ専門企業へ相談したい場合は以下の一覧を参考にしてください。

CSIRTを設置する

CSIRT(Computer Security Incident Response Team)とは、セキュリティインシデント発生時の即応部隊。CSIRTを設置することで、DDoS攻撃をはじめとするサイバー攻撃に対し組織的かつ迅速に対応しやすいため、被害を最小限に抑えられます。CSIRTの設置には構想から構築、運用の3ステップが必要です。

|

▼関連記事 CSIRTについては、「CSIRTとは?意味や役割、設置までのステップを解説」をあわせてご覧ください。 |

トラフィックを追跡する

DDoS攻撃を受けた場合、どこからどの端末が攻撃されているのかを特定する必要があります。しかし、DDoS攻撃はボットネットで複数端末から一斉に攻撃してくるため、攻撃パケットの送信元を特定するのは非常に困難。さらに厄介なことに、攻撃元アドレスが偽装されていると特定はさらに難しくなります。

トラフィック追跡は頑張れば可能かもしれませんが、ネットワークやセキュリティの素人が取り組むのは現実的ではありません。そのため、トラフィックの追跡・解析についてはセキュリティ専門企業に委託するほうが確実でしょう。

DDoS対策におすすめのツール・サービス

|

ツール名 |

特徴 |

費用 |

|

攻撃遮断くん |

月額1万円から導入できるコストの低さ |

1~80万円 |

|

イージス |

DDoS攻撃だけでなく、未知の脅威検出にも対応 |

10万円~ |

|

FortiWeb |

アプライアンス型からクラウド型から選べる |

要問い合わせ |

|

AWS Shield |

AWS上で稼働しているWebサービス向け |

無料~ |

攻撃遮断くん

(画像引用元:攻撃遮断くん)

導入サイト数が2万社を超える圧倒的な国内シェアを誇るのが「攻撃遮断くん」。クラウド型WAFで月額1万円から導入できるため、コストを抑えてセキュリティ対策をしたい企業におすすめです。攻撃検知にはAIエンジンが採用されており、高い検出率と未知の攻撃にもしっかり対応。

国産サービスならではの充実したサポートが24時間体制で受けられるのも大きな特徴で、管理画面も日本人が使いやすく最適化されています。契約から最短1日で導入できるのもクラウド型の強みといえるでしょう。

イージス

(画像引用元:イージス)

「イージス」もクラウド型WAFとして評価の高いサービス。DDoS攻撃だけでなく、未知の脅威検出や機密情報の窃盗、バックドア(攻撃者が外部から操作するために用意された秘密の窓口)の設置にも対策できるツールです。

クラウド型のため最短で即日導入も可能で、軽量な動作でECサイトやWebサービスにかかる負荷も抑えられているのが特徴。脅威の検出から対応まで自動で行ってくれるため、セキュリティ人材で悩む企業におすすめのサービスといえるでしょう。

FortiWeb

(画像引用元:FortiWeb)

「FortiWeb」はアプライアンス型からクラウド型まで選べるWAFサービス。アプライアンス型はサイトの規模にあわせてスペックを選択でき、マルチコアプロセッサとハードウェアSSLの組み合わせで通信速度を落とすことなくサーバーを保護します。

クラウド型の「FortiWeb Cloud WAF-as-a-Service(FWCWaaS)」は、AWS、Azure・Google Cloud上で動くアプリケーションにも適用でき、メンテナンスフリーで運用できるのも魅力の1つです。

AWS Shield

(画像引用元:AWS Shield)

WebサービスがAWS上で稼働しているのであれば「AWS Shield」がおすすめ。AWS ShieldはAmazonが提供するセキュリティクラウドサービスの1つで、DDoS攻撃からWebサービスを保護してくれます。

AWS Shieldは、DDoS攻撃による頻繁な通信をリアルタイムで検出すると自動でダメージを緩和可能です。また「AWS Shield Standard」であれば無料で利用できるのも魅力。「AWS Shield Advanced」は月額で3,000米ドルがかかるため大規模サービスにおすすめです。

DDoS攻撃の仕組みや目的、種類について説明しました

本記事では、DDoS攻撃について、仕組みやその目的、対処法などについて解説しました。

DDoS攻撃を受けてしまうと、企業サイトやサービスサイトがダウンするだけでなく企業信用、営業機会を喪失してしまいます。本記事で紹介した基本的なセキュリティ対策を実施しながら、必要に応じてツールの導入も検討してみてはいかがでしょうか。