マルウェアとは?種類や感染経路、兆候、被害例を解説

- パソコンがマルウェアに感染しているかも?

- 最近パソコンの調子が悪いけど感染した?

- 迷惑メールの添付ファイルを開いてしまったけど大丈夫?

と不安になることがあるでしょう。本記事では上記のお悩みを解消し、マルウェアへの対策方法までご紹介します。

マルウェアとは

マルウェア(malware)とは、コンピューターに侵入して危害を加える悪意のあるソフトウェアのこと。語源は、英語のmalicious(悪意のある)にsoftware(ソフトウェア)を組み合わせた「mal・ware」が由来です。

よく混同されがちなのが「コンピューターウイルス」。コンピューターウイルスも悪意のあるソフトウェアという意味でマルウェアの一種です。このほか「トロイの木馬」や「ワーム」なども代表的なマルウェアです。

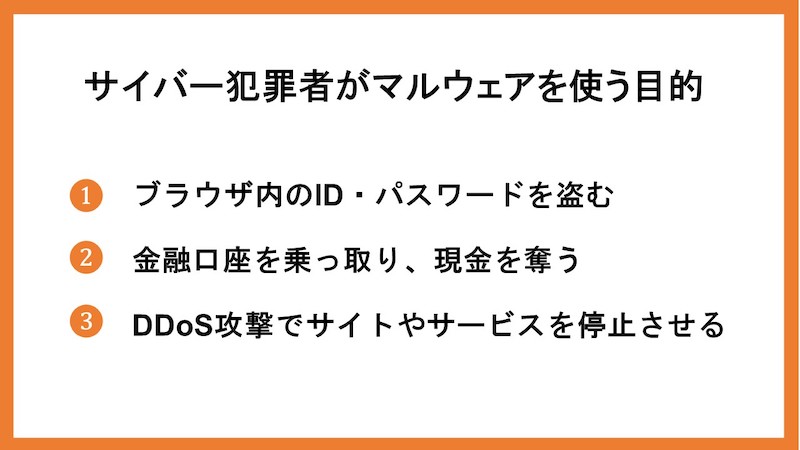

サイバー犯罪者がマルウェアを使う目的

ブラウザ内のID・パスワードを盗む

マルウェアはコンピューターに侵入し、IDやパスワードをはじめとする個人情報を盗み出し、以下などに利用します。

- ID・パスワードを使ってほかのサービスに不正ログインする

- ID・パスワードを含む個人情報をダークウェブで販売する

ID・パスワードは使いまわしという人は少なくありません。そのため、ID・パスワードが1セット手に入ればほかのサービスでもログインできる可能性があります。

また一般的なインターネットではなく、サイバー犯罪者が利用する「ダークウェブ」と呼ばれる場所では、不正に入手した個人情報が売買されています。

金融口座を乗っ取り、現金を奪う

マルウェアによって不正に入手された個人情報を使うと、銀行口座やクレジットカードなど、インターネット上でアクセスできる様々な金融サービスにアクセスできてしまいます。ダークウェブで購入された個人情報なども、こうした犯罪目的で売買されているのです。

仮想通貨や電子マネー、QRコード決済など多くの金融サービスが浸透している現代では、個人情報の流出は資産の盗難につながるリスクがあるということです。

DDoS攻撃でサイトやサービスを停止させる

DoS攻撃(Denial of Service)とは、大量のリクエストを送信してターゲット企業のサーバーやネットワークを機能不全にする攻撃。複数コンピューターを使って攻撃することがDDoS攻撃(Distributed Denial of Service attack)と呼ばれます。

DDoS攻撃を受けると、想定外の処理やネットワーク負荷がかかるため企業ホームページやサービスが正常に動作しなくなります。つまり、サイバー犯罪者の狙いは、サービスを停止させて営業機会や信頼を失わせることです。

|

▼関連記事 DDos攻撃については、「DDoS攻撃とは?仕組みや目的、対策方法を解説」をあわせてご覧ください。 |

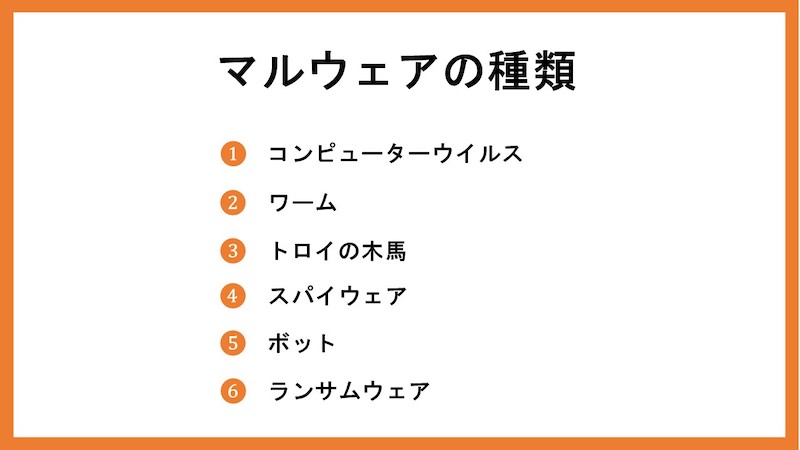

マルウェアの種類

コンピューターウイルス

コンピューターウイルスは、主に自己増殖機能や潜伏機能を持ちコンピューターに侵入して動作するマルウェアの1種。侵入を許すとデータの改ざん・削除、パスワードの外部送信が行われる、極めて悪質なマルウェアです。中には感染すると画面を乗っ取り、犯行をほのめかすメッセージを表示するものもあります。

コンピューターウイルスは単体で活動できず、画像ファイルやテキストファイルなど宿主となるファイルに潜伏して動作するのが特徴。亜種にExcelやWordなどのマクロを実行することで感染する「マクロウイルス」もあります。

一例として2000年に流行した「LOVELETTER」は、「I Love you」というタイトルのメールを送信し、メールに添付されたファイルを開かせて多くの感染者を出しました。LOVELETTERは、Outlookのアドレス帳を悪用してメールを複製・ばらまく機能も持っており、被害が拡大しました。

ワーム

ワームは、コンピューターウイルスとは異なり、単体で活動可能なのが特徴のマルウェア。自己を複製して偽装メールに添付・送信したり、同一ネットワーク上の端末に侵入したりして急速に感染を拡大していきます。

ワームの事例では、2017年に世界的な感染を引き起こした「WannaCry」が有名です。世界150ヶ国、23万台以上のコンピューターに感染し、大きな事件となりました。被害にあったコンピューターには病院も含まれ、システムが停止したことで診療や手術ができなくなった事例もあります。

トロイの木馬

トロイの木馬は、画像ファイルやテキストファイルなど、一見無害なファイルを装ってコンピューターに侵入したあとに、悪意のあるプログラムをダウンロードするマルウェアです。ほかのマルウェアと異なり、派手な活動をしないために発見が遅れやすく、気づいたときには被害が拡大している厄介なマルウェアです。

2012年には、トロイの木馬に感染したパソコンを遠隔操作し、インターネット掲示板に犯罪予告を書き込むという事件が発生。さらに、遠隔操作された被害者が誤認逮捕されるという事態にまで発展し注目されました。

スパイウェア

スパイウェアはフリーソフトのインストールやメールの添付ファイルなどから気づかないうちに侵入し、不正に個人情報や操作履歴を収集・外部送信するマルウェアの1種。まるでスパイ活動をしているような動作からスパイウェアと呼ばれています。

2021年には、iOSやAndroid OSなどを狙った「Pegasus」が話題になりました。Pegasusは、OSの脆弱性を悪用してアプリケーションで利用されるデータなどを窃取。著名人や政治家を狙って情報収集が行われていました。

ボット

ボットは、侵入したコンピューターを外部から遠隔操作するためのマルウェアです。ボットはコンピューターに常駐して外部からの命令を受けて動作します。主な目的は迷惑メールの送信やDoS攻撃、ほかにもコンピューターの情報を収集することです。感染したパソコンは「ゾンビパソコン」、遠隔操作する攻撃者を「ハーダー」と呼びます。

ボットで有名なのは2016~2017年に国内で活動していた「ドリームボット」です。ドリームボットの特徴は、感染したパソコンでネットバンキングを利用すると、送金時に偽装したワンタイムパスワード入力画面が表示されるというもの。パスワードを入力してしまうと攻撃者の口座にお金が振り込まれてしまいます。

ランサムウェア

近年、世界的に猛威を振るっているのがランサムウェアです。ランサム(Ransom)とは「身代金」という意味。

ランサムウェアは、まずメールの添付ファイルから感染し、コンピューターやシステムの重要なファイルを暗号化して機能不全にします。そして復旧を見返りに身代金を要求する手法のサイバー攻撃です。さらに、機密情報を外部に漏えいさせると脅迫する方法もあります。ランサムウェアの被害総額は2021年だけで約200億ドル(2.6兆円)に上るといわれています。

マルウェアの感染経路

Webページ

Webページを閲覧したり、サイト内URLをクリックしたりするとマルウェアはコンピューターに侵入してきます。近年はいかにも怪しいWebページだけでなく、巧妙に偽装されたものもあり見分けるのが難しくなってきています。

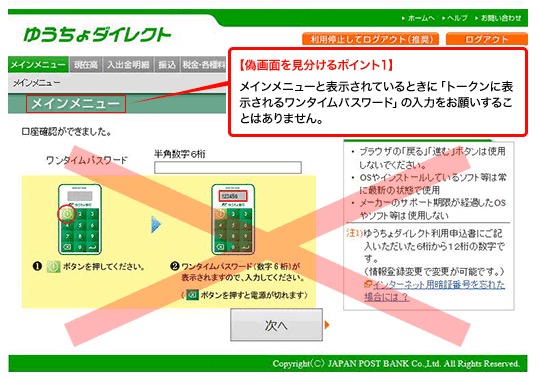

ゆうちょ銀行の画面が偽装された例

(画像参照元:ゆうちょ銀行)

上記の画像は「偽のゆうちょワンタイムパスワードの入力画面」を表示させて、ワンタイムパスワードを盗み出す詐欺画面です。このように、一見企業サイトに見えるからといって安心できるわけではありません。

また、Webページからダウンロードしたファイルにマルウェアが仕込まれているケースもあるため注意が必要です。大企業や官公庁のWebページがハッキング・改ざんされていて、マルウェアを仕込まれた事例もあります。

HTML形式のメール

HTML形式のメールはActiveXなどのスクリプトを仕込むことができ、そこからマルウェアに感染します。ActiveXは自動実行タイプで、閲覧するだけで感染する危険性があるためセキュリティソフトでの防御が必要です。

また、メールに添付されたファイルを巧妙にダウンロードさせて実行させるのもよく見られる手口。

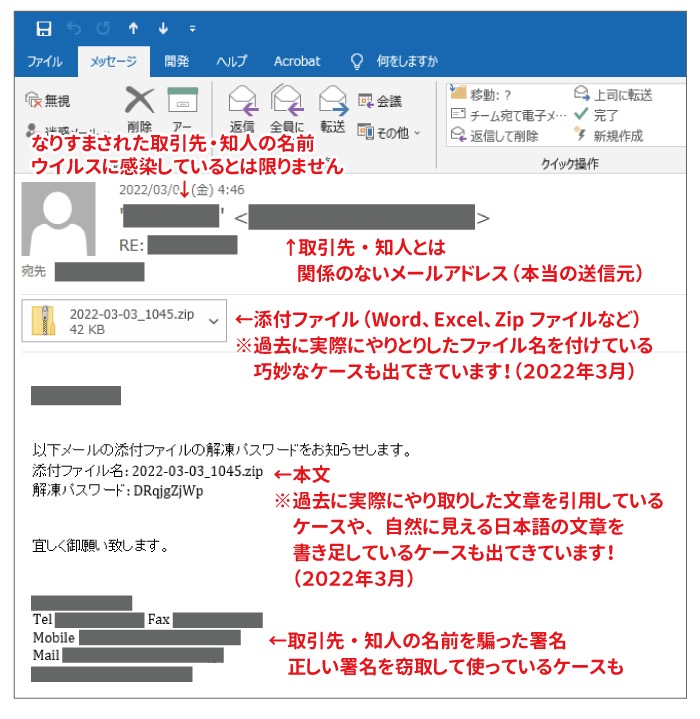

偽装メールのイメージ例

(画像引用元:師崎商工会)

このようになりすましているケースもあるため、たとえ取引先からのメールであっても添付ファイルをダウンロードするように促すようなパターンを見かけたら警戒することをおすすめします。

具体的にはWordやExcel、PDF、EXEファイルなどを実行するとマルウェアがダウンロードされるという流れです。近年猛威を振るうランサムウェアは、メールから感染させる方法が感染経路の1つとして知られています。

ファイル共有ソフト

ファイル共有ソフトは、P2P(Peer to Peer)と呼ばれる技術を使ってファイルをやりとりするソフトウェアです。便利な一方で、悪意ある第三者が「Antinny」と呼ばれるワームのようなマルウェアを通常のファイル名に偽装して共有している危険性があります。

さらに、ワームは自己増殖機能を持つため、ネットワーク上で無限に感染し続けます。在宅時、業務時を問わずファイル共有ソフトを使ったダウンロードは避けましょう。

USBメモリ

USBメモリなどの外部メディアにマルウェアを仕込む方法もあります。USBメモリだけでなく外付けHDDなどの外部メディアは、ファームウェアを書き換えるとパソコンに挿しただけでプログラムが自動実行させることもできます。そのため、とりあえず挿して中身を確かめようとすることすら危険です。取り扱いには十分に注意してください。

外部から持ち主のわからないUSBメモリは使用しない、ウイルスチェックを実施したUSBメモリだけを使用するなど、社内規定を定めることをおすすめします。

マルウェア感染の兆候

処理速度や動作が遅くなる

マルウェアは感染したパソコン内で活動を開始すると、CPUやメモリなどを使うため何もしていないのに動作が遅くなりがちです。アプリケーションを立ち上げて作業しているわけでもないのに、妙にパソコンが重いと感じたらマルウェアに感染しているかもしれません。

とはいえ、パソコンはユーザーが知らないところで様々な処理をしています。たとえば、ソフトウェアのアップデートやセキュリティソフトの定期スキャンなどです。動作が遅い場合は、バックグラウンドで行われている処理がないかを確認してみましょう。

不審なポップアップ画面が表示される

(画像引用元:トレンドマイクロ)

マルウェアの中には、感染したパソコンでポップアップを頻繁に出すものもあります。ポップアップは、偽の広告でサイトに誘導する、または詐欺電話に誘導するための電話番号を表示するなど手口は様々です。

確実なのはポップアップが出てきたらリンクをクリックしないことはもちろん、放置してもいけません。かならず原因を突き止め、マルウェア本体を削除しましょう。セキュリティソフトでスキャンを実行し、危険な要素を除去することをおすすめします。

不穏な挙動が現れる

見るからに不穏な挙動が頻発したらマルウェアを疑いましょう。たとえば以下のような挙動です。

- 再起動を繰り返す

- パソコンが操作できなくなった

- 使っている途中で強制的なシャットダウンが起きる

ほかには、あるはずのファイルが見つからない、見覚えのないファイルが作成されている場合も同様です。マルウェアが活動している間に、ファイルを削除、作成することがあるため、不穏な挙動が見られるようになったらマルウェアを疑ったほうがいいでしょう。

マルウェアの被害例

日本年金機構

2015年6月に、日本年金機構から個人情報の流出事件が発生。この事件では、124通の不審メールが職員に送信され、5人がメールの添付ファイルを開封してしまいました。結果的に31台のパソコンがマルウェアに感染し、共有フォルダに保存していた約125万件の個人情報が流出しています。

この事件では、不審メールの存在に気づきながら受信拒否設定をしなかったことや、周囲に危険性の共有をしなかったことが大きな要因とされています。また、職員の添付ファイルの取り扱いに関する教育不足も要因と考えられます。

参照:日本年金機構

日立製作所

2017年5月、日立製作所が「WannaCry」に感染し、社内システムの一部で異常が発生しました。同社は異常をすぐに検知して対応に入りましたが、全面復旧には約1週間を要したとのこと。マルウェアに感染すると、完全に除去するまでに多大な人的・時間的コストを支払うことになるのです。

主な原因は、一部のサーバーがセキュリティパッチの自動更新をしていなかったためとされています。セキュリティパッチはシステムの脆弱性を改善するプログラムが含まれているため、適用が遅れると脆弱性を狙った攻撃に対応できず感染してしまうのです。

参照:日立製作所

京都大学

2022年6月、京都大学の工学研究科職員のパソコンが「Emotet」に感染、アドレス帳に登録されていたメールアドレスが流出しました。

Emotetは非常に巧妙に偽装されたメールを送信して感染を広げるマルウェアで、感染したパソコンのメールに返信する形でメールを送ります。これまでやりとりしたことのある相手からの返信メールだと、安心して開いてしまうという人間の心理をついたマルウェアです。

同大学ではすぐに注意喚起を関係者に行い、再発防止に努めると発表しています。

参照:京都大学

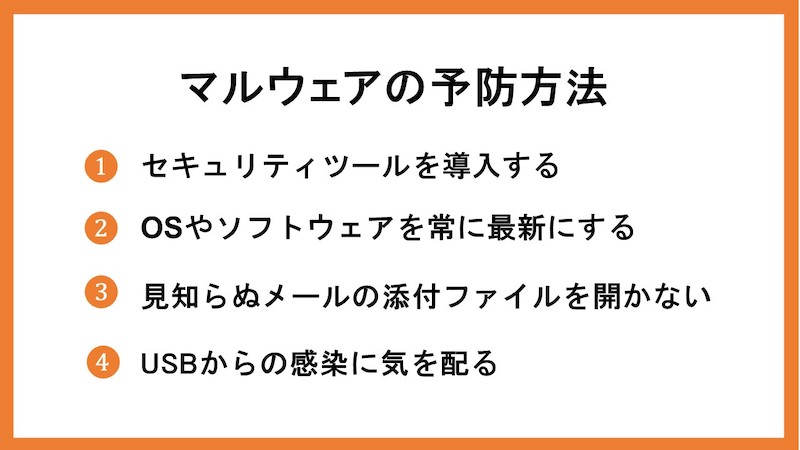

マルウェアの予防方法

セキュリティツールを導入する

基本的なマルウェア対策としておすすめなのが、セキュリティツールの導入。セキュリティソフトやファイアウォールなどは、比較的簡単に導入できるのが理由です。高度なものでは、侵入検知システム(IDS)や侵入防止システム(IPS)などもあります。IDS・IPSは、社内の通信を監視して不正アクセスを事前に検知、または遮断します。

セキュリティツールのメリットは、人間では気づけないマルウェアの侵入を自動で検知してくれる点。人間の不注意でマルウェアに感染しても、セキュリティツールがカバーしてくれます。

OSやソフトウェアを常に最新にする

OSやソフトウェアは、定期的にセキュリティパッチを配布しています。セキュリティパッチは報告された脆弱性に対応するプログラムファイルのこと。たとえば、Windowsの更新プログラムにはセキュリティパッチが含まれています。

つまりセキュリティパッチを適用しないデバイスは、セキュリティ上の弱点をさらし続けている状態ということになるのです。そのため、OSやソフトウェアを常に最新の状態にすれば、攻撃を受けるリスクを減らすことにつながります。

見知らぬメールの添付ファイルを開かない

見知らぬ差出人、組織からのメールはかならず警戒しましょう。また、近年は知人や同僚のアドレス帳を悪用して偽装メールを送信するケースもあるため、たとえ知っている相手からのメールであっても注意してください。

いずれにしても、添付ファイルを開くように促すメールには最大限の警戒が必要。添付ファイルを開く前に送信元を見直し、信頼できるメールであることを確認しましょう。また不審なメールや添付ファイルが届いた場合は、セキュリティソフトでスキャンし、危険性があれば周囲に注意喚起することをおすすめします。

USBメモリからの感染に気を配る

USBメモリはマルウェアが仕込まれている可能性があるため、取り扱いには十分に注意しましょう。USBメモリの中には、はじめからマルウェアに感染させることを目的に改造されているものがあるため、出どころが不明な場合は使わないようにします。

また、テレワークなどで仕事を自宅に持ち帰る場合もリスクがあります。自宅のPCが感染している状態でUSBメモリを挿してしまい、そのまま会社に持ち帰って業務用パソコンに挿してしまうとマルウェアに感染するためです。

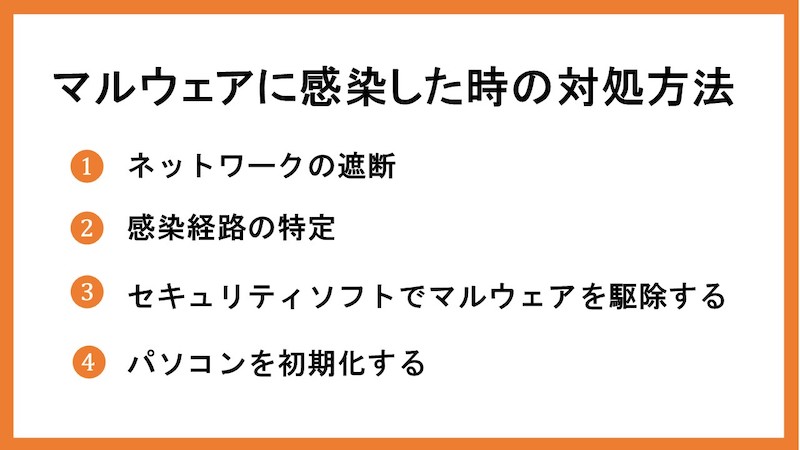

マルウェアに感染した時の対処方法

ネットワークの遮断

マルウェアの感染が疑われる場合、真っ先にすべきことはネットワークの遮断。なぜなら、マルウェアはネットワーク上のデバイスに自己増殖しながら感染を拡大していくからです。初動対応が遅れるとそれだけ被害は拡大し、完全に取り除くまでに多大なコストを支払うことになります。

具体的な対策方法としては、無線LANの無効にし、有線LAN接続であればLANケーブルを抜きます。また、外付けHDDなどに接続している場合は周辺機器もすべて外しましょう。被害範囲が確定できないのであれば、すべての端末をネットワークから遮断することも考慮してください。

感染経路の特定

どこからマルウェアが侵入したのかがわからないと、事後対応が取れません。さらなる感染を防ぐためにも感染経路を特定しましょう。メールから感染した場合は、ほかの人もメールを開いてしまっている可能性があります。そうなると、メールを受信したすべての人間からヒアリングが必要です。

ほかにも感染している端末がないか調べるのであれば、システムログや通信ログを解析するのがおすすめ。外部に不審な通信をしている端末が発見できれば、感染している端末を特定できるでしょう。

セキュリティソフトでマルウェアを駆除する

同一ネットワーク上にあるすべてのパソコンで、セキュリティソフトによるマルウェア駆除を実施します。セキュリティソフトによって機能は異なりますが、クイックスキャンは利用せずにフルスキャンを実施してください。クイックスキャンではマルウェアを駆除しきれない可能性があります。

また、スキャンを実施する際には、セキュリティソフトの定義ファイルが最新であることを確認しましょう。

定義ファイルとは、マルウェアを検出するのに使われるファイルのこと。マルウェアは日々新種や亜種が生み出されるため、新しい定義ファイルを使わないと新種のマルウェアを検知できません。

パソコンを初期化する

セキュリティソフトでマルウェアを除去してもパソコンの動作が安定しない場合は、最後の手段としてパソコンの初期化を検討しましょう。初期化の方法は、システム設定から「パソコンを初期化する」を選択するか、インストールディスクを使用します。

バックアップデータから復元する方法もありますが、バックアップデータがマルウェアに感染していないことが明らかな場合のみ有効です。感染経路が特定できていて、バックアップが感染日よりも前のものであれば安心でしょう。

マルウェアを検出できるツール・サービス

ここでは、マルウェアを検出できるサービスをご紹介します。

Microsoft Safety Scanner

(画像引用元:Microsoft)

MicrosoftがWindows専用に設計したマルウェア除去ソフト。インストール不要で、ダウンロードしてそのままスキャン実行できる手軽さが特徴です。また、検出されたマルウェアによる変更を元に戻す機能もあるため、うまくいけばパソコンを元通りに復元できます。

なお、常に最新の定義ファイルで実行するために、ダウンロード後10日間のみ利用が可能です。そのため、事前にダウンロードして用意しておくことができないので注意してください。

対応OS:Windows 11、Windows 10、Windows 10 Tech Preview、Windows 8.1、Windows 8、Windows 7、Windows Server 2019、Windows Server 2016、Windows Server Tech Preview

トレンドマイクロオンラインスキャン

(画像引用元:トレンドマイクロオンラインスキャン)

こちらもインストール不要なタイプのオンラインスキャンツール。32ビット版と64ビット版のWindowsに対応しています。

使用する際の注意点としては、ストレージに200MB以上の空き容量が必要な点と、マルウェア検知のみができる点です。もし、検出と同時に駆除まで行いたい場合は、同社のウイルスバスタークラウドを使用することをおすすめします。

対応OS:Windows8.1、Windows10、Windows11

Symantec Endpoint Security

(画像引用元:Symantec Endpoint Security)

シマンテックでは、マルウェア対策としてSymantec Endpoint Protection(SEP)のほかにSymantec Endpoint Security(SES)が販売されています。SESの主な特徴は以下の機能を搭載しており、強度の高いセキュリティを構築可能なこと。

- フライトデーターレコーダー機能:端末のイベントを検出する機能

- 振る舞いフォレンジックス機能:機械学習で分析、脅威を検知する機能

- 標的型クラウド分析機能:クラウドで標的型攻撃と思われる攻撃を検出、脅威調査アナリストがインシデントを分析する機能

対応OS:Windows Server 2008 R2、Windows Server 2012、Windows Server 2012 R2、Windows Server 2016、Windows Server 2019、Windows Server 2022

LANSCOPE サイバープロテクション

(画像引用元:LANSCOPE サイバープロテクション)

マルウェアは次々と新種・亜種が出現するため、常に守り続けるのは困難です。LANSCOPE サイバープロテクションは、AIを活用したセキュリティを構築し、未知の脅威に対しても高い確率で検出ができる次世代型AIアンチウイルスソフト。

CPU負荷も平均0.3%以下と軽量なのも特徴です。また、オプションでエンジニアによる運用監視サービスも選べるため、セキュリティ運用に関して、委託可能なサービスをお探しならおすすめです。

対応OS:Windows 11、Windows 10、Windows 8.1、Windows 7、Windows Vista、Windows XP、Windows Server 2022、Windows Server 2019、Windows Server 2016、Windows Server 2012、Windows Server 2008、Windows Server 2003

マルウェアの種類や感染経路、被害例などについて説明しました

本記事では、マルウェアの種類や感染経路、被害例などについて解説しました。

マルウェアには様々な種類がありますが、個人情報や金銭の窃取、企業活動を妨害するなどを目的としており、有害であることでは一致しています。大切な情報資産を守るためにも、セキュリティ対策をしっかりと行うことを心がけましょう。