サイバー攻撃とは?攻撃者の目的・近年の動向・攻撃の種類・手口・対策を解説!

まだ被害にはあっていないものの、中小企業もサイバー攻撃の標的になることが多いと聞く。サイバー攻撃の実態を把握した上で対策に役立てたい。

そんな企業担当者の方に向け、攻撃者の目的から近年の動向、攻撃の種類・手口、対策まで、サイバー攻撃とはなにかを網羅的に解説していきます。

サイバー攻撃とは

サイバー攻撃とは、インターネットを含むネットワーク経由で、PC / スマートフォンやサーバなどの情報機器に悪意ある攻撃を加えること。サイバー攻撃の標的となった情報機器は、データ流出や改ざん、暗号化によるファイルロック、データ破壊、システムダウンなどの実害を受ける可能性があります。

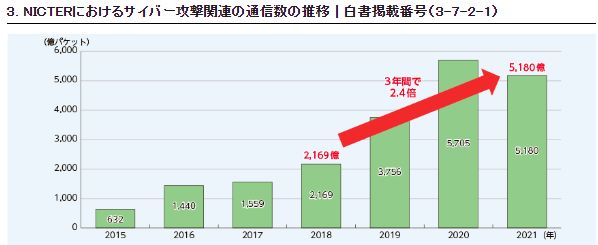

特定の法人、個人から国家機関まで攻撃対象はさまざまですが、モバイルデバイスの進化、DX推進を背景に、サイバー攻撃件数はここ数年急増。

たとえば、総務省が公表するサイバー攻撃関連の通信数は、2015年から2021年までおよそ右肩上がりで増加しています。

参考:総務省

関連記事:セキュリティインシデントとは?定義・種類から対策・体制づくりまでを解説!

サイバー攻撃者の目的はなにか?

情報機器をサイバー攻撃する目的は、攻撃者によって実にさまざま。目的として多く見られるのは「金銭の詐取」「個人 / 機密情報の窃盗」「スパイ活動」や、法人・国家のイメージダウンを狙った「工作活動」「システム破壊 / 機能妨害」など。嫌がらせや自身のスキル誇示を目的とした愉快犯的な攻撃者も存在します。

これは、犯罪者・犯罪グループ、ハッカー、産業スパイ、ハクティビストなど、サイバー攻撃を仕掛ける攻撃者が多種多様であることと関係しています。なんらかの恨みを持つ退職者がサイバー攻撃を仕掛けるパターンもあるため、狙われる覚えはないという法人であっても攻撃に備えておかなければなりません。

※ハクティビストとは、ハッカーとアクティビストを組み合わせた造語。社会的・政治的主張を目的とする思想的ハッカー・ハッカー集団を意味する。アノニマスなどが代表例。

サイバー攻撃の動向・傾向

サイバー攻撃は年々悪質化・巧妙化・高度化が進んでおり、被害も拡大する傾向にあります。モバイルデバイスの進化、IT技術の進化、働き方の多様化などにともない、守るべき機器が飛躍的に増えていることも、サイバー攻撃対策を難しくしている理由の1つです。

たとえば、2000年頃のマルウェアは、感染した機器のシステムを破壊する、データ窃盗・改ざんする、他のシステムに侵入して増殖するなどが主流でした。こうしたサイバー攻撃は不特定多数を対象にした愉快犯によるものがほとんどです。

しかし、近年のサイバー攻撃は「金銭詐取」が主目的となりつつあり、中心となる攻撃手法は特定の法人・個人を狙う標的型攻撃です。これはIPAが公表する「情報セキュリティ10大脅威2022」の結果からも明らか。2020年以降、ランサムウェアによる身代金要求被害や、標的型攻撃によるデータ窃盗が1〜2位を占めています。

また、2023年3月28日のNHKニュースで報道された、サイバー攻撃を目的とする家庭用VPNルーターへの侵入事件。警視庁資料による「IoT機器への不正アクセス」など、攻撃対象が大きく拡大しているのも近年の傾向です。攻撃者たちは、IT技術の進化と社会情勢を見ながら、常にバックドア(裏口)となる隙を探していることがわかります。

参考:IPA 情報セキュリティ10大脅威2022

NHK NEW WEB

警視庁 広報資料

日本国内のサイバー攻撃事例

それでは、サイバー攻撃によってどのような被害が生じるのか?具体的にイメージできるよう、2022年以降に公表されたサイバー攻撃の事例をいくつか紹介しておきましょう。

徳島県つるぎ町立半田病院(2021年10月 / ランサムウェア感染)

2021年10月末、サイバー攻撃を受けた徳島県つるぎ町立半田病院は、電子カルテシステムがランサムウェアに感染。8万5,000人分の患者データにアクセスできない、診療費を請求できないなどの被害が生じ、一部の診療科を除き救急患者 / 新規患者の受入を中止しました。

しかし、同病院はデータ復元を見返りにした身代金要求に一切応じず、自力でシステムの復旧に成功。2022年1月には、すべての診療科で通常診療を開始しました。アクセスできなかった個人情報は、現在のところ流出した形跡はないということですが、復旧までの2か月は病院・地元住民双方に大きな不利益を与えています。

参考:徳島県つるぎ町立半田病院

浜松ケーブルテレビ株式会社(2022年11月 / 不正アクセス)

2022年11月、浜松ケーブルテレビのインターネットサービス用ケーブルモデム制御サーバが、サイバー攻撃による不正アクセス被害にあっています。更新した新サーバの設定ミスをついた攻撃で、マルウェア(XorDDoS)感染も発覚。自社サーバがDDoS攻撃の起点となっていたため、利用を停止して旧サーバへ切り替えることで事態を収束させました。

同時に、約2万件の顧客ID / 住所が流出したと見られているものの、個人を特定できる氏名 / 決済情報などは別サーバで管理しているため安全だということです。

古河電池株式会社(2023年3月 / Emotet感染)

2023年3月、古河電池株式会社は、今市事業所に勤務する従業員のPCが、マルウェア「Emotet(エモテット)」に感染したことを公表。当該PCをすべてのネットワークから遮断するとともに、今市事業所で利用しているすべてのPCを調査するなどの対策を進めています。

現時点ではEmotetに起因する不審メール送信などは確認されていないということですが、メール連絡していた取引先などに注意を呼びかけています。

参考:古河電池株式会社

サイバー攻撃の種類・手口

ネットワークへの接続が不可欠である現代では、サイバー攻撃リスクをゼロにすることはできません。事例を見てもお分かりのように、攻撃対象になるのは大企業だけでもありません。攻撃から身を守るためにも、サイバー攻撃の種類・手口を知っておくことが重要。以下から、主なサイバー攻撃の種類・手口を簡単に紹介していきます。

マルウェア

コンピューターウイルス、ワーム、スパイウェアなど、情報機器に攻撃を仕掛ける悪意あるソフトウェアの総称が「マルウェア」です。メールの添付ファイル、リンク先のサイト、OS / ネットワークの脆弱性を突くなど、感染経路はさまざま。データ摂取、改ざん、暗号化など、攻撃手法・手口もさまざまです。

サイバー攻撃の手法としては最多であり、マルウェア感染した端末を起点とする二次被害が拡大しやすいという特徴もあります。代表的なマルウェアには、2021年以降、被害報告の急増している「ランサムウェア」「Emotet(エモテット)」が挙げられるでしょう。

関連記事:マルウェアとは?種類や感染経路、兆候、被害例を解説

ランサムウェア

ランサムウェアとは、侵入した情報機器のデータを暗号化によってロックし、解除と引き換えに身代金(Ransom)を要求するマルウェアのこと。IPAの公表する「10大脅威2022」で第1位にランクされるなど、日本国内での被害が拡大しつつあります。

また、データをロックするだけでなく、データを摂取した上でロックするランサムウェアが登場しており、身代金を二重に要求されることも。従来はメール経由での感染がほとんどでしたが、近年は社内LANに直接侵入するなど、手口も巧妙化しています。

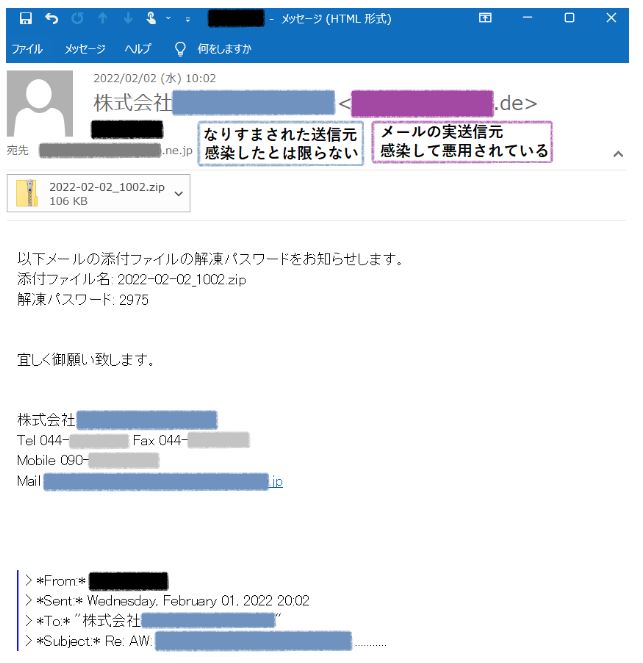

Emotet(エモテット)

画像引用:IPA

Emotet(エモテット)とは、上画像のような不正メール経由で感染するマルウェアのこと。メール添付、またはリンク先サイトにWord / Excelファイルが仕込まれており、マクロを実行すると感染してしまう仕組み。不特定多数を狙ったサイバー攻撃です。

Emotetが巧妙かつ悪質なのは、Emotet自体に不正コードが含まれていないこと。しかし、感染した端末にほかのマルウェアが次々とダウンロードされてしまうことです。データ摂取、ネットワーク経由での二次感染、メール送信によるばらまき攻撃などの被害が報告されています。

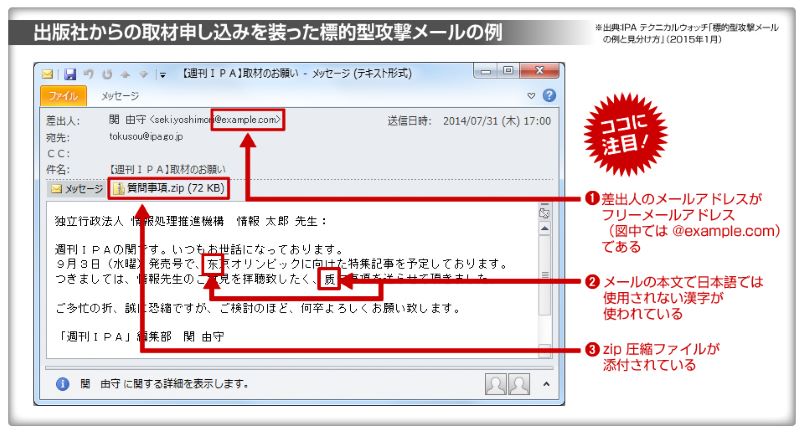

標的型攻撃

画像引用:株式会社日立ソリューションズ

標的型攻撃とは、特定の組織や個人をターゲットとしたサイバー攻撃のこと。上画像のように取引先・関係者・知人を装ってメール送信し、添付ファイル、またはリンク先サイトに仕込んだマルウェアに感染させるというのが代表的な手口です。

使われるマルウェアによって異なるものの、情報漏洩、改ざん、乗っ取りなどの被害にあう可能性が高いといえるでしょう。IPAの「10大脅威2022」では、2位にランクされています。

サプライチェーン攻撃

サプライチェーン攻撃とは、セキュリティの厳重な大企業へ侵入するため、セキュリティの甘い取引先中小企業を狙うサイバー攻撃のこと。攻撃を仕掛けた中小企業を踏み台として利用し、ターゲットの大企業に偽装メールを送る、関連ソフトウェアに偽造したマルウェアを送るなどの手口が知られています。

サプライチェーン攻撃で注意しておきたいのは、踏み台となった中小企業も責任を免れないということ。損害賠償などに発展しなくても、ビジネスへの影響は避けられないでしょう。IPAの「10大脅威2022」で3位にランクされるなど、中小企業が特に注意しておきたいサイバー攻撃です。

ゼロデイ攻撃

ゼロデイ攻撃とは、ソフトウェア / ファームウェアなどの脆弱性発見から、修正プログラム公開までの隙間を狙ったサイバー攻撃のこと。IPA「10大脅威2022」の7位に初登場しており、防ぐのが難しい特徴があります。脆弱性報告とセキュリティパッチ公開を細かくウォッチしていくことが対策方法として重要です。

SQLインジェクション

SQLインジェクションとは、データベース言語であるSQLを悪用したサイバー攻撃のこと。入力フォームなどに不正なSQL文を注入(インジェクション)し、データベースを不正に操作するのが代表的な手口です。

Webサイト / Webサービスの脆弱性を狙ったサイバー攻撃であり、個人情報摂取やサイト改ざんなどの被害にあう可能性が高くなります。

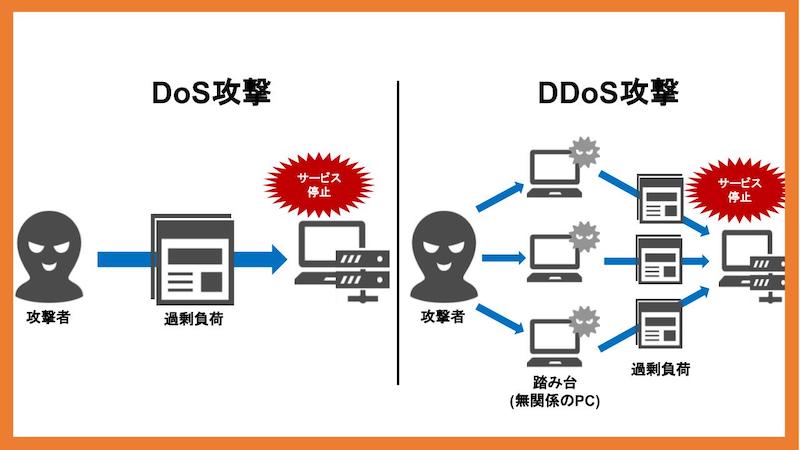

DoS / DDoS攻撃

DoS(Denial of Service)攻撃とは、ターゲットとなるサーバに大量のリクエスト / データを送り付けるサイバー攻撃のこと。攻撃を受けたサーバは、リクエスト / データ処理能力を超えた時点でダウンしてしまうため、サービス停止に追い込まれる場合があります。

比較的古典的な手口であるDoS攻撃を、さらに進化させたのがDDoS(Distributed DoS)攻撃です。1台のPCから攻撃するDoSに対し、ハッカーが乗っ取った複数PCを使って攻撃するのがDDoSの特徴。どちらもサービス妨害 / 停止を目的とするため、サービス停止攻撃ともいわれます。

ブルートフォースアタック

ブルートフォースアタックとは、可能な限りの組み合わせを試しながらパスワードを解読し、ユーザーになりすましてログインするサイバー攻撃のこと。総当たり攻撃ともいわれます。PCの高性能化、ダークウェブに出回るツールの存在もあり、未熟なハッカーでも手を出しやすいことが特徴です。

ブルートフォースアタックを防ぐには、解読されにくいパスワード設定が基本。秘密の質問などを追加する二段階認証、スマートフォンなどにパスコードを送信する二要素認証を採用するのも効果的です。

サイバー攻撃から組織を守るための対策

ここまでで、手口の異なる多種多様なサイバー攻撃が存在することを解説してきました。それでは、組織に大きな損害を与えかねないサイバー攻撃を防ぐにはどうしたらいいのか?ヒントとなる主な対策例を紹介していきましょう。

サイバーセキュリティポリシー策定

まずは、サイバー攻撃に対するセキュリティ方針、体制、対策、実現方法などを明確にした「サイバーセキュリティポリシー」を策定しましょう。場当たり的に対策を講じるよりも、サイバー攻撃の特徴を把握し、包括的な観点から組織の目指すべき指針を示すことが重要。

経産省 / IPAによってまとめられた「サイバーセキュリティ経営ガイドライン」が参考になります。

従業員のセキュリティリテラシー向上

従業員のセキュリティリテラシーを向上させるため、研修 / 教育を実施しましょう。サイバー攻撃の手口はさまざまですが、利用者自身が気を配ることによって防止できるものは少なくありません。具体的には以下の通りです。

- サイバーセキュリティポリシーの周知・徹底

- サイバー攻撃の手法・脅威を理解

- OS / アプリを常に最新に保つ

- パスワード設定

- 不審なメール / Webサイトへの注意喚起

エンドポイントセキュリティ導入(EPP / EDR)

巧妙化・悪質化するサイバー攻撃に対抗するため、エンドポイントセキュリティの導入を検討しましょう。新種のマルウェアが連日発見される現代では、サイバー攻撃を未然に防ぐことは不可能だからです。

それでは、エンドポイントセキュリティとはなにか?PC / スマートフォン / サーバなど、ネットワークに接続された端末(エンドポイント)を脅威から保護するソリューション / 考え方です。従来のセキュリティソフトが、端末へのウイルス侵入を防ぐものであったのに対し、ウイルス感染後の対策を含めて端末を集中管理 / 保護することが大きな違い。

ファイアウォール / IPS / IDS / WAF / アンチウイルスなどを統合した「EPP(Endpoint Protection Platform)」機能。端末を監視し、サイバー攻撃を受けた際に対処する「EDR(Endpoint Detection and Response)」機能をあわせ持つ製品がほとんど。各端末にインストールしたエージェントソフト経由で集中管理します。

SOC設置

サイバー攻撃を含む情報セキュリティ対策専門チーム「SOC(Security Operation Center)」設置を検討しましょう。SOCとは、サイバー攻撃対策の立案・指示・実行や、サイバー攻撃の検知・分析を担当するチームのことです。

ただし、SOCの業務を遂行するにはセキュリティに関する専門知識が必須なため、チームを自社内のみで構成するのは簡単ではありません。自社内のリソースが不足しているならSOCの一部、またはすべてをアウトソーシングすることも可能です。

サイバー攻撃の手口を理解して適切に対策しましょう

まだ被害にはあっていないものの、中小企業もサイバー攻撃の標的になることが多いと聞く。サイバー攻撃の実態を把握した上で対策に役立てたい。そんな企業担当者の方に向け、攻撃者の目的から近年の動向、攻撃の種類・手口、対策まで、サイバー攻撃とはなにかを網羅的に解説してきました。

本文内でも触れたように、サイバー攻撃者たちは、IT技術の進化と社会情勢を見ながら、常にバックドア(裏口)となる隙を探しています。対策を講じて安心してしまうのではなく、サイバー攻撃の進化にあわせて、対策も進化させていくことが重要です。